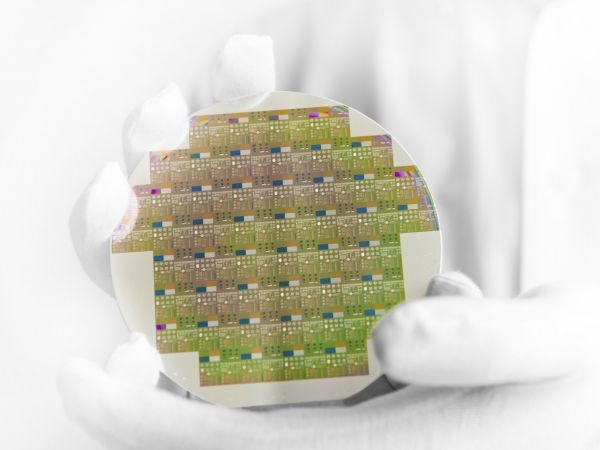

Alle Intel-chips die de laatste twee decennia geproduceerd zijn, zouden kwetsbaar zijn voor hackers, waardoor bijvoorbeeld wachtwoorden kunnen omzeild worden. Het is soms mogelijk om de bugs op te vangen in het besturingssysteem, maar dat leidt tot zware prestatieverliezen.

De fout in de Intel-chips kwam aan het licht door bepaalde nieuwe Linux-patches die de prestaties van servers zwaar verminderde. Later maakte het Google Project Zero-team, dat de bug ontdekte, informatie bekend en sprong de tech-site The Register op het nieuws. De bugs komen voor op zowel pc’s, servers als tablets en smartphones en gaan terug tot voor de eeuwwisseling. Of er al exploits zijn om ze uit te buiten, is voorlopig koffiedikkijken, maar Linux-fabrikant Red Hat labelde de fouten als ‘important’.

Het gaat concreet om drie kwetsbaarheden. Twee daarvan gaan onder de naam ‘Spectre’ en misbruiken een processorfunctie die ‘gokt’ welke instructies er aan gaan komen om geen processortijd te verspillen. Een hacker zou met Spectre bepaalde delen van het kernelgeheugen kunnen uitlezen. Spectre zou slechts gedeeltelijk via software op te lossen zijn, de bug volledig uitsluiten kan alleen door een herontwerp van de hardware.

De derde bug heet ‘Meltdown’. Hierbij kan elk willekeurig proces data uitlezen uit het werkgeheugen van de kernel. Op die manier kunnen dan wachtwoorden of gevoelige data onderschept worden. Deze bug kan makkelijker misbruikt worden dan Spectre, maar is ook makkelijker op te lossen met een patch. Het zijn dit soort patches echter die tot de zware prestatieverliezen leiden. Dat komt omdat het besturingssysteem (Windows, OS X of Linux) dan zelf moet controleren of bepaalde software in de kernel mag gaan rondneuzen. Over hoe zwaar de impact van de bug op smartphones en tablets is, bestaat ondertussen nog veel onduidelijkheid.

Foutje

Intel bevestigt dat de fout in zijn processoren zit, maar stelt dat ze enkel data laat uitlezen, het zou niet mogelijk zijn om gegevens aan te passen of te verwijderen. De chipgigant beweert ook dat het niet enkel zijn chips zijn die de fouten bevatten, maar ook die van ‘concurrenten’, waarmee waarschijnlijk AMD en ARM wordt bedoeld. Volgens het bedrijf zou het met die prestatieverliezen ook wel meevallen, waardoor ‘gewone gebruikers’ er geen last van hebben. AMD van zijn kant laat dan weer weten dat zijn chips wel kwetsbaar zijn voor Spectre, maar niet voor Meltdown.

De veiligheidonderzoekers die de bugs ontdekten, hebben een website gemaakt waarin ze alle informatie over de kwetsbaarheden verzamelen. Die is bereikbaar op: https://meltdownattack.com/